La Agencia Española de Protección de Datos ha impuesto a la Secretaría de Estado de Digitalización e Inteligencia Artificial una sanción de apercibimiento porque Radar COVID ha violado 8 artículos del Reglamento General de Protección de datos.

La aplicación española basada en DPT-3, el protocolo más respetuoso con la seguridad para aplicaciones de rastreo, ha sido expedientada por infringir la privacidad de sus usuarios. Para su desarrollo y mantenimiento se negociaron contratos sin publicidad y tramitados por procedimiento de emergencia. Su coste total para el Estado fue de algo más de 4,2 millones de euros, según una respuesta parlamentaria al diputado del Grupo Mixto, Pablo Carbonero.

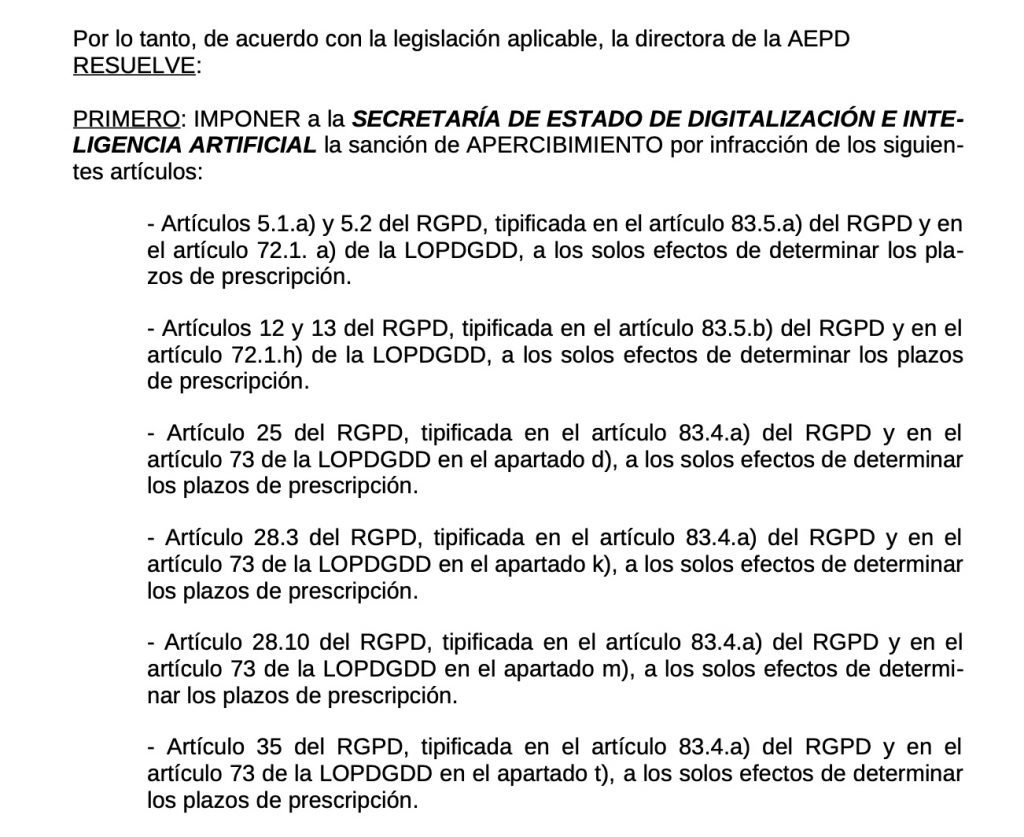

La aplicación Radar COVID ha sido sancionada por violar 8 artículos de la normativa de protección de datos, entre los que se encuentra el 5.1.a., que establece que los datos personales serán “tratados de manera lícita, leal y transparente en relación con el interesado”. La app vulneró también los requerimientos de transparencia de la información, así como la protección de datos desde su mismo diseño.

Lo ha dicho la AEPD en una extensa resolución [PDF], y ha impuesto al Gobierno una sanción que se queda en apercibimiento. No habrá multa para la Secretaría de Estado de Digitalización e Inteligencia Artificial (SEDIA), ya que la Ley de Protección de Datos personales (LOPD) y el RGPD eximen a las administraciones públicas de la imposición de sanciones económicas.

Si estas mismas infracciones hubiesen sido cometidas por una empresa privada como responsable, debería pagar una multa que va en el rango de los 40.000 a los 300.000 euros, sólo por la sanción que corresponde a la evaluación de impacto. Luego habría que analizar otros preceptos para determinar qué otras sanciones económicas deberían aplicarse, según fuentes juristas.

Radar COVID, app que trata datos de salud, sancionada por falta de evaluación de impacto

El expediente sancionador indica que la Secretaría de Estado de Digitalización reconoció que para el proyecto piloto no se generó ningún documento de evaluación de impacto de protección de datos.

Para Sergio Carrasco, abogado representante de Rights International Spain, una de los reclamantes, esto es lo más grave en la resolución de las sanciones a Radar COVID. “Sin [la evaluación de impacto] al final no resulta posible cumplir con principios como la privacidad por diseño”.

La evaluación de impacto es una herramienta que permite evaluar de manera anticipada los potenciales riesgos a los que están expuestos los datos personales en función de las actividades de tratamiento que se llevan a cabo con los mismos. Es obligatoria según la normativa europea cuando se realiza el tratamiento a gran escala de datos sensibles, como son los datos de salud.

En la resolución que sanciona a Radar COVID, de 112 páginas, la AEPD indica que a pesar de que requirió este análisis de riesgos, la SEDIA le dijo que se encontraba elaborándolo. Esto fue en junio de 2020. “No será hasta el 22 de septiembre cuando aporta lo que en ese momento nos comunicó que era una primera versión de la evaluación de impacto. La segunda de las versiones se aporta en fecha 30 de octubre”, dice la AEPD, que también recoge la existencia de una versión anterior a las citadas, en agosto de 2020. Destaca que el piloto en La Gomera se ejecuta desde el 29 de junio y a nivel nacional la puesta en servicio de la app se produce el 19 de agosto, con lo que el tratamiento de los datos se hace antes de elaborar la evaluación de impacto, lo que incumple el artículo 35 de la RGPD.

La agencia española dictamina que “la SEDIA, que actuaba como responsable del tratamiento, debió haber elaborado una EIPD [evaluación de impacto de protección de datos] desde el inicio del desarrollo e implantación de la aplicación Radar COVID y, en todo caso, antes de que se produjera el tratamiento de los datos personales”.

Sobre esa primera versión de agosto dice que incluso su existencia “denota también una falta flagrante de privacidad desde el diseño”, y que “se ha producido un tratamiento de datos personales sin un mínimo y somero análisis que indicara si se estaban tratando datos personales y cuáles eran, en su caso, los eventuales riesgos que afectaban a los derechos y libertades de los ciudadanos, así como la necesidad o no de realizar una EIPD”.

Vulnerabilidades por las que Radar COVID fue sancionada

La AEPD registró varias reclamaciones en las que se denunciaba una vulnerabilidad en el diseño de la aplicación, que permitía desanonimizar los datos de los usuarios, e identificar la identidad de los contagiados, y que fue reconocida por la misma SEDIA. En uno de los documentos presentados reconocía que en el caso de que un usuario fuese identificado, la privacidad quedaría “enormemente amenazada, pudiendo quedar afectados todo tipo de datos personales, como localización, contactos, email, registros de llamadas, SMS y mensajería instantánea, historial de navegación, credenciales de autenticación, fotos y vídeos y datos biométricos”.

Esta brecha de seguridad afectó a 3.059 códigos a nivel nacional, durante el período que fue desde el 19 de agosto hasta el 8 de octubre de 2020, fecha de la subida de la versión que finalmente corrigió este fallo.

Según admitió la Secretaría de Estado de Digitalización, la vulnerabilidad ya era conocida por el equipo de desarrollo de Radar COVID, ya que figuraba al menos en un documento técnico publicado en abril de 2020 por el equipo DP3T.

¿Por qué no lo solucionaron entonces? Según alegó la SEDIA “el equipo de desarrollo no consideró necesario resolver este problema en las primeras versiones de Radar COVID dado que, para explotar esta vulnerabilidad, se debe presuponer un remoto escenario donde el operador de telecomunicaciones está interesado en obtener esta información clínica de sus clientes estudiando el tráfico de datos generado por las apps Radar COVID”.

Una app que partió de un protocolo respetuoso con la privacidad

La resolución pone fin a dos procedimientos sancionadores que la AEPD abrió por una vulneración de datos en la aplicación de Radar COVID en junio de 2021. Un año antes, la directora de la AEPD había iniciado una investigación “ante noticias aparecidas en medios de comunicación” relativas al proyecto de una app de rastreo de posibles infectados de COVID-19, y “siguiendo el criterio utilizado ante cualquier noticia publicada por medios de comunicación que afectase al tratamiento de datos de salud por parte de las administraciones públicas”. Entre las noticias a las que se refiere la resolución están las informaciones que publicamos en Newtral, en las que dábamos cuenta de una serie de irregularidades en torno a la transparencia con la que se ejecutó la puesta en marcha de esta aplicación.

El proyecto de Radar COVID había nacido con buenos presagios. En los primeros meses de pandemia, el desafío de desarrollar una app de rastreo de contactos que respetara la privacidad de las personas en un contexto de capitalismo de vigilancia congregó a la comunidad tecnológica. Tras algún intento y muchos debates, un grupo de investigadores independientes europeos lograron sacar adelante un protocolo eficiente y respetuoso con la privacidad, llamado DP3-T, que fue adoptado por Google y Apple en una iniciativa sin precedentes entre dos rivales en el mercado de los sistemas operativos móviles.

La transparencia prometida por Radar COVID que nunca llegó

Para su proyecto de app de rastreo de contactos, España apostó por ese protocolo garantista de los derechos de los usuarios y desde el primer anuncio prometió que el código estaría abierto a la comunidad tecnológica.

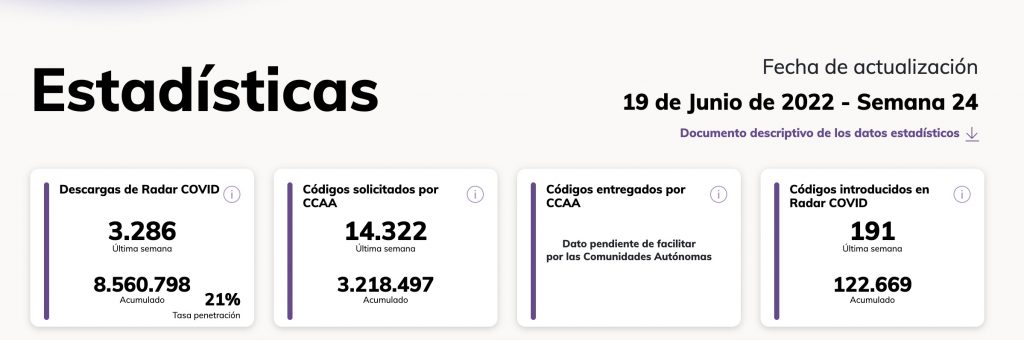

Pero esa transparencia prometida no sucedió. En septiembre más de un centenar de académicos e investigadores pidieron al Gobierno que se abrieran las vías para la colaboración con expertos y sociedad civil en el desarrollo de este software público, ante la opacidad del proceso. Esta falta de apertura afectó a la confianza del proyecto, que detectó apenas el 1% de los positivos, y costó 4,2 millones de euros. De esa cantidad, la partida más cuantiosa, 2,1 millones, fueron destinados a una publicidad que evidentemente no funcionó.

La app de Radar COVID sigue en estos momentos disponible para su descarga hasta fines de este año, que es cuando terminará el contrato de mantenimiento, y en estos momentos no hay brechas de seguridad que se hayan detectado y estén abiertas. Las vulnerabilidades se han ido solucionando gracias a gente que revisó el código publicado en Github.

¿Cómo es posible que Radar COVID, una app que presumía de ser garantista termine sancionada? ¿Cómo pudo haber fracasado una app que partía de un protocolo eficiente y seguro? “El software es creado por humanos y es muy frecuente que errores de implementación introduzcan vulnerabilidades en diseños robustos. Un testeo exhaustivo del producto durante todas las fases del desarrollo es fundamental para minimizar estos riesgos”, dice Narseo Vallina, investigador de seguridad en móviles en IMDEA Networks. La sanción de la AEPD “no es ninguna sorpresa”, para Carmela Troncoso, la ingeniera que lideró el equipo que creó el protocolo DPT-3.

“Al final, y sin perjuicio de que además su uso ha sido bastante residual, esta es otra muestra de que las cosas deberían haberse hecho de forma distinta”, lamenta Carrasco. Aún hoy, al entrar en la web de las estadísticas de Radar COVID, no aparece el número de códigos que fueron entregados por Comunidad Autónoma.

- Sergio Carrasco, abogado representante de Rights International Spain

- Carmela Troncoso, ingeniera y profesora en la Escuela Politécnica Federal de Lausana, Suiza

- Narseo Vallina, investigador de seguridad en móviles en IMDEA Networks

- Expediente N.º: PS/00222/2021. Resolución de procedimiento sancionador contra Radar COVID, Agencia Española de Protección de Datos