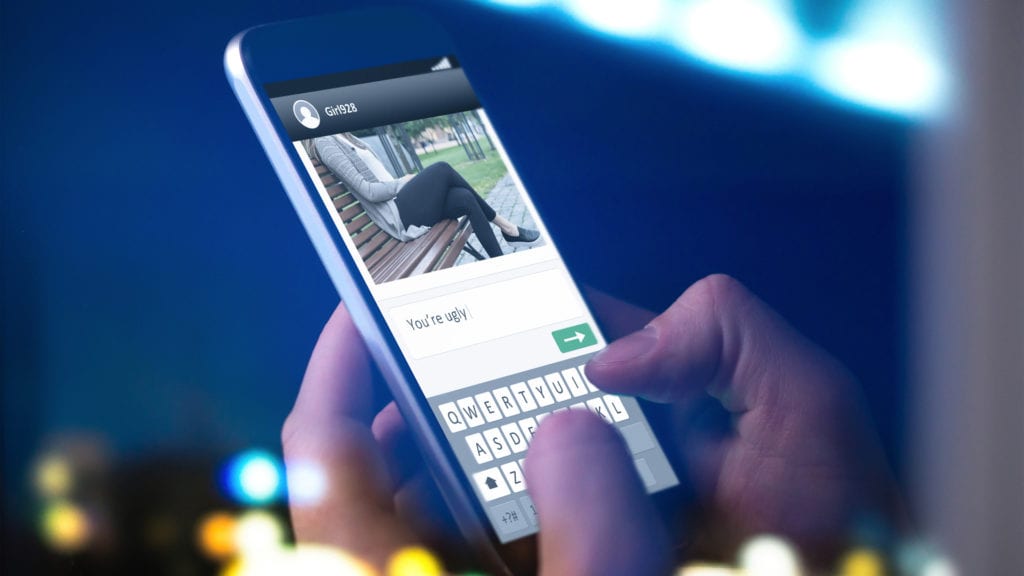

“A veces basta con hacer las preguntas educadamente”, comentaba Mitnick en más de una ocasión. Hoy, con el rastro digital, es más fácil que nunca seguirle la pista a algo. O a alguien. Ahí es cuando se potencia uno de los peligros de las redes; el acoso.

En el documental Don’t Fuck with the Cats, una recreación sobre cómo se le siguió la pista a un asesino que subía vídeos de sus actos a YouTube, los protagonistas, un grupo de Facebook compuesto por gente corriente, sin relación con la policía o la investigación criminal, rastrean la ubicación del sujeto a raíz de los elementos que aparecen en sus vídeos. Identificando mediante un foro en internet una marca concreta de aspiradora, descubren el país, ciudad y tienda donde el objetivo adquirió el producto.

“Cualquiera puede llegar hasta ti con muy poca información, basta un nombre, un email o un número de teléfono”, cuenta a Newtral.es el periodista especializado en tecnología y fundador del proyecto El enemigo anónimo, Carlos Otto: “Lo más fácil, por ejemplo, es sacar el perfil de alguien en Facebook. Imagina que tienes una cuenta anónima, que tu usuario no se corresponde con tu nombre real, pero al registrarte sí lo has usado. Es lo más común, es lo que hace todo el mundo, sobre todo las personas de más edad. Entonces, a no ser que hayas sido cuidadoso, tu nick inicial [el que aparece en la URL de la web] seguirá siendo el mismo”, añade.

Es decir, si alguien escribe en el buscador: “https://www.facebook.com/nombre.apellido”, acotará la búsqueda del perfil concreto que quiere encontrar.

Otra forma, para Otto, es usando LinkedIn, una red social enfocada en la búsqueda de contactos de carácter laboral. Cuando se acepta la petición de conectar por parte de otro usuario, a este le aparece el correo electrónico de su nuevo contacto. Pero no es el correo profesional, sino con el que se creó la cuenta en primera instancia: “Muchas veces te registras con un mail residual, el que usas para las promociones y mil cosas y, hasta hace poco, si introducías ese mail en el buscador de Facebook te mostraba todas y cada una de las cuentas asociadas”, advierte.

Marta Pachón, una periodista de 24 años, recibió hace unos días un mensaje en su bandeja de correo electrónico que rezaba lo siguiente: “perdona por escribirte fuera de LinkedIn, estaba buscando a otra persona pero me crucé con tu perfil. Tengo que confesar que me pareces madura y que tu cautivadora sonrisa llamó mi atención, y esto soy yo siendo sincero, no es un mero piropo. Espero que no te lo tomes a mal, me encantaría saber más sobre ti”. Ella no había puesto su correo personal a la vista.

“La sorpresa no es que alguien intente ligar vía LinkedIn, sino que tenga acceso a mi correo electrónico personal . Como usuaria, te sientes desprotegida al darte cuenta que la plataforma permite ver esos datos”, sostiene Pachón.

Por otro lado, tanto Otto como la escritora y periodista especializada en tecnología, Marta Peirano, indican que es “muy fácil” triangular dónde está alguien con las imágenes y videos que se comparten en redes sociales: “Un ejemplo reciente es el de los vídeos que se colgaron durante el confinamiento, que si el DJ con música, que si los aplausos a los sanitarios… Imágenes virales desde el balcón de tu casa”.

Algo parecido le ocurrió a Julen Hernández, periodista y youtuber; “En 2016 me tocaba volar desde República Dominicana hasta Madrid. Subimos algún snapchat desde el Aeropuerto de República Dominicana, algunos seguidores lo vieron, buscaron el vuelo a Madrid y vinieron a vernos al aeropuerto de Madrid. La sorpresa fue muy loca”, relata el youtuber a Newtral. es tras señalar que fue en la época “más álgida” de YouTube y que ese tipo de situaciones era la tónica habitual: “Luego la cosa se calmó bastante y a día de hoy casi no me pasa. Pero he aprendido a publicar contenido a destiempo para que no se sepa dónde estoy en cada momento”, concluye.

Casos más comunes

La mayor parte de los casos de “ciberataques” son de pequeña índole, señala a Newtral.es Paloma Llaneza, abogada y creadora de la web ConsentCommons, un sistema de iconos que resume de un vistazo la información legal que recoge el consentimiento cuando se recaban datos de personas físicas en entornos online y aplicaciones.

Lo más común es el robo de cuentas y contraseñas. “Mucha gente utiliza la misma contraseña, o variantes de ésta, para todo. Suele ser bastante fácil averiguarlas y, una vez descifrada, basta con hacer un barrido por internet y ver qué cuentas funcionan con esa contraseña. Por eso, hay que utilizar diferentes contraseñas y deben ser robustas”, sentencia.

Es lo que le ocurrió a la periodista Ángeles Caballero que, el 17 de noviembre de 2020, se despertó viendo que su cuenta de Twitter había sido rebautizada como “Anomaly7”, escribía en inglés y no le dejaba acceder. “Me puse muy nerviosa porque tengo alguna foto de mi hija en redes sociales y no me hacía ninguna gracia que estuvieran en manos de un extraño. También me dijeron que les hablara por Mensaje Directo si quería recuperarla, pero yo fui directamente a la policía”, detalla Caballero a Newtral.es.

En menos de 24 horas estaba resuelto.

La mayoría de las víctimas son mujeres

Úrsula Iguarán (nombre ficticio a petición de la afectada) tiene 21 años y hace poco fue consciente de que alguien estaba distribuyendo, por diversos foros, fotos íntimas suyas. “Me enteré porque alguien de mi universidad me reconoció en uno de los foros y, en lugar de avisarme, facilitó mis redes sociales al resto de usuarios. Uno de ellos, viendo que no tenía pinta de que aquellas imágenes fueran consentidas, me escribió por Instagram para avisarme”, relata la joven para añadir que “está segura de que las fotografías no las filtró nadie”, sino que se las debieron sustraer de sus propios dispositivos.

“Además, tiene pinta de que alguien se ha estado lucrando con ellas porque no son todas recientes, son de años diferentes. Tengo la sensación de que han entrado en mis archivos de forma recurrente”, manifiesta Iguarán.

Ella ha interpuesto una denuncia a la policía y cuenta que “lo ideal” es dejar las fotos ahí hasta que lo investiguen pero que ella pidió que quitaran las fotos “cuanto antes”. “Te deja muy tocada porque nunca piensas que te va a pasar a ti, cuando me habló el chico yo pensaba que era Spam. Además, luego están los comentarios de los foros, cargados de violencia. Es muy fuerte ver tus propias imágenes comentadas por un montón de energúmenos”, sostiene.

Alba Cantalapiedra tiene 24 años y es una artista que se dedica a dibujar y a vender sus pinturas a través de su página web. Ella es su propia marca. En octubre de 2020 colgó un video en su perfil de Instagram en el que denunciaba que había sido acosada durante meses por un usuario anónimo que llegó a localizar a personas allegadas y a plantarse en la puerta de su casa. Ha denunciado los hechos a la policía.

“Es lo que suele pasar, sobre todo si eres mujer joven y guapa, y es horrible”, comenta Peirano, que también fue víctima de acoso en 2004, “la gente ve tus vídeos, tu cara, tu casa, cómo te comportas y cree conocerte y empieza a sentir algo por ti y se cree en el derecho de irrumpir en tu vida. Es algo a lo que están acostumbradas las personas famosas, pero ellas tienen un dispositivo de seguridad a su alrededor del que, obviamente, carece una persona normal”, explica.

Tres estudios de Save the Children, Unicef, Pew Research, o el informe de Inseguras Online, evidencian que el perfil de víctima que sobresale está claro: son ellas, las mujeres.

El caso de los menores

Por su parte, el Ministerio de Igualdad ha presentado, en octubre de 2020, un estudio sobre Violencia de género en menores en internet. El análisis, según señalan fuentes de Igualdad a Newtral.es, se realizó con 10.465 menores, de 14 a 18 años, de 304 centros educativos de Educación Secundaria de España, 3.045 docentes y 227 Equipos Directivos y muestra que el acoso sexual online fuera de las relaciones de pareja está bastante extendido: el 47,1% de las chicas han recibido imágenes sexuales por internet, al 40% les han pedido fotos sexuales, y al 22,7% les han pedido cibersexo.

Ariel Guersenzvaig, profesor e investigador en ELISAVA y la Universidad Pompeu Fabra, que investiga los impactos socio-éticos de la IA, explica a Newtral.es que hay que entender que, internet y las redes y las aplicaciones, son parte de la vida social de niños y adolescentes: “Tú, como padre, no puedes esperar que tus hijos sacrifiquen su vida social de una manera que les puede incluso convertir en parias al no tener las aplicaciones que todos tienen. Eso, justamente, es un argumento para controlarlas mejor. En el momento en el que una aplicación se convierte en el estándar de facto de comunicación de los chicos de 15 años hay que comenzar a examinarla mejor”, expresa para aseverar que las aplicaciones se están convirtiendo en una parte de la infraestructura vital de las personas.

“Controlamos los transportes, controlamos las escuelas, controlamos la Sanidad, ¿por qué?, porque afectan a la vida. Las redes también, por lo tanto, se debe estudiar la posibilidad de regularlas”, zanja.

Para Peirano, con la pandemia hemos dado un paso más a la hora de ceder intimidad casi de manera inconsciente, ya que “ahora vivimos en casas de cristal”: “Si estás haciendo una reunión de Zoom, por ejemplo, acabas mostrando tu habitación, tu casa”.

Internet lleva con nosotros desde la década de los 80 y, concretamente en España, desde los 90. Las redes, aunque menos, llevan ya tiempo (Facebook desde 2004, YouTube desde 2005, Twitter desde 2006, Instagram en 2010), sin embargo, hemos empezado a considerarlas como una prolongación de nuestras vidas. Y eso, según los expertos, nos hace más vulnerables a la hora de revelar datos personales debido a cuatro principios básicos de las relaciones humanas: todos queremos ayudar, no nos gusta decir que no, el acercamiento hacia el otro suele ser de confianza y nos encanta que nos alaben.

Como todo, es cuestión de adaptación al medio.

Fuentes:

- Entrevista a la escritora y periodista especializada en tecnología, Marta Peirano

- Entrevista al profesor e investigador en ELISAVA y la Universidad Pompeu Fabra, que investiga los impactos socio-éticos de la IA, Ariel Guersenzvaig

- Entrevista a el periodista especializado en tecnología y fundador del proyecto El enemigo anónimo, Carlos Otto

- Entrevista a la abogada y creadora de la web ConsentCommons, Paloma Llaneza

- Informe de Save The Children

- Informe de Unicef

- Informe de Pew Research

- Informe de Inseguras Online

- Datos proporcionados por el Ministerio de Igualdad

- Testimonios de víctimas