En julio, un ciberataque de ransomware contra varios centros e institutos del Consejo Superior de Investigaciones Científicas (CSIC), ocasionó, además de una parálisis de las 149 entidades bajo su paraguas, robo de datos personales sensibles. Su delegado de protección de datos ha admitido que hubo filtración de datos, ya que el ciberataque afectó a expedientes con datos identificativos y de contacto.

La Agencia Española de Protección de Datos y la Policía Nacional han sido informadas, para que, “en caso de uso indebido de esta información, el usuario pueda alegar que el incidente y la información extraída ha sido denunciada”, según el comunicado del delegado de Protección de Datos.

Entre los detalles que deben haber sido proporcionados a la AEPD, según el artículo 33 del Reglamento General de Protección de Datos, están el número de personas y registros de datos personales afectados, y las medidas adoptadas o propuestas por parte del responsable de tratamiento para poner fin a la violación de seguridad de los datos personales. Desde Newtral.es hemos preguntado por esto al CSIC y a la AEPD, pero no nos han dado información sobre la cantidad de afectados por el robo de datos.

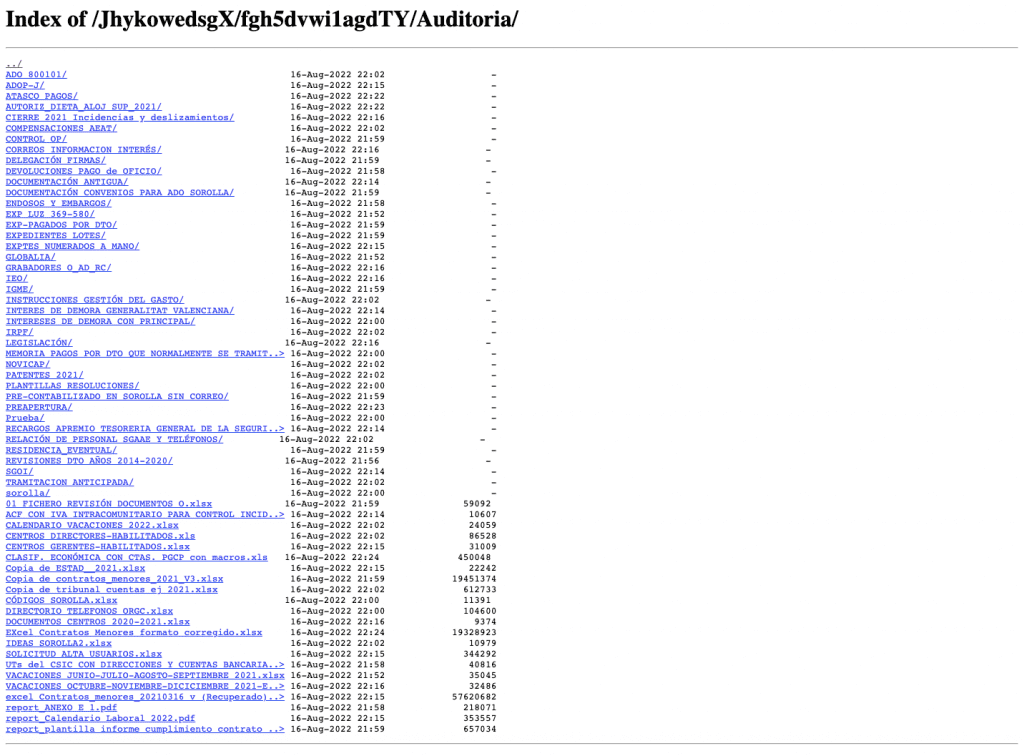

Los documentos filtrados están a la vista de cualquiera. Un grupo de ciberdelincuentes que se dedica al ransomware, Vice Society, publicó una cascada de documentos pertenecientes al CSIC hace un mes. Entre los archivos, a los que Newtral ha tenido acceso, se encuentran cientos de carpetas con documentación interna. Allí, hasta donde hemos podido revisar manualmente (porque la ingente cantidad de la filtración de datos hace que sólo podamos ir archivo a archivo y carpeta a carpeta), pueden encontrarse: patentes, registros de donaciones hechas al CSIC durante 2020, registros de contabilidad, listado de pagos a la AEI (Agencia Estatal de Investigación) desde 2008 hasta la actualidad, y datos de donantes anónimos, entre otros.

El tipo de datos que pudimos ver fueron nombres y apellidos, correos electrónicos, cuentas bancarias, imágenes de DNIs, calendarios de vacaciones o currículos de investigadores. Varios de estos documentos fueron contrastados por diferentes personas con personal del CSIC que confirmó su autenticidad.

Hasta el momento, nadie ha hecho una reclamación por este robo de datos en la agencia de protección de datos española.

Quiénes coordinan la gestión del ciberataque y la filtración de datos del CSIC

A dos meses del ciberataque al CSIC, no es mucho lo que se sabe del incidente y de su posterior gestión, al menos desde cauces oficiales. Los dos únicos comunicados del CSIC y del Ministerio de Ciencia al respecto han señalado que fue un ransomware de origen ruso, sin dar el nombre del virus, ni explicar cómo se ha determinado la atribución a Rusia.

En uno de esos comunicados, el Gobierno afirmaba que el sistema informático del CSIC “tenía copia de seguridad de toda la información de la institución y no se ha detectado pérdida de datos sensibles o confidenciales”. En estos días hemos comprobado que esto último no fue así.

Ante este ciberataque, el 18 de julio se activó el protocolo marcado por el Centro Criptológico Nacional (CCN–CERT) y el Centro de Operaciones de Ciberseguridad (COCS). El COCS es un organismo dependiente de la Secretaría de Estado de Digitalización e Inteligencia Artificial (SEDIA), que aunque estaba proyectado desde 2019, ha sido creado en abril de este año, y ha costado 51 millones de euros. Indra y Telefónica recibieron la adjudicación del contrato para su construcción e implantación, que fue otorgado sin concurso público, como contamos en Newtral.es.

Ambos, CCN-CERT y COCS son los encargados de velar por la ciberseguridad de las administraciones públicas. Los dos tutelan a la Secretaría General Adjunta de Informática (SGAI) del CSIC que a su vez tiene que coordinar a los profesionales TIC de los 149 institutos. Desde Newtral hemos contactado con CCN-CERT, con COCS, con el delegado de Datos, con la dirección de Informática del CSIC. Ninguno ha respondido a nuestras preguntas sobre el incidente y el robo de datos. Desde Prensa del CSIC no quieren hacer comentarios sobre el tema, y nos remiten al último comunicado oficial, con fecha de 16 de agosto.

El texto en el que el CSIC admite la filtración de datos fue publicado el viernes 9 pasado en su web por el Data Protection Officer o delegado de protección de datos del CSIC, José López Calvo. El secretario general, del cual depende López Calvo, envió un correo a todo el personal de la agencia de ciencia española el domingo a las 22.15 hs. Algo que según fuentes de la entidad, no es habitual.

“Normalidad” sin auditoría, a dos meses del ciberataque

La mayor agencia estatal española dedicada a la investigación científica y el desarrollo tecnológico estuvo varias semanas paralizada en julio de este año. La causa fue un ataque de ransomware dirigido a 6 o 7 de los institutos, pero sobre todo, las medidas para controlarlo, que implicaron “un corte de acceso en la red en diversos centros” para evitar la propagación del malware, según el comunicado del Ministerio de Ciencia.

En julio y agosto, más de 13.000 científicos e investigadores de los 149 centros, institutos y sedes del organismo vieron cómo sus proyectos y estudios se retrasaban durante semanas, sin soluciones o alternativas por parte de sus superiores. La situación no trascendió hasta que algunos de ellos se quejaron en redes de la parálisis de sus proyectos y enviaron cartas a los medios.

Uno de ellos fue Pablo Chacón, bioinformático que trabaja en el instituto de Química Física Rocasolano, que envió una carta a los medios cuando estaba “desesperado”, en sus propias palabras. Su trabajo requiere 100% de ordenadores con conexión a la red, por lo que los 15 días que pasó sin poder trabajar le supusieron un retraso importante en su trabajo. “No teníamos ni teléfonos, ni internet, estábamos incomunicados”, dice.

A las horas de publicarse su carta en prensa, el Ministerio de Ciencia sacó el primer comunicado del Gobierno sobre el ransomware que había afectado al CSIC. Y en esos días su instituto volvió a tener internet. Chacón se pregunta por el coste de esos proyectos retrasados, y los 13.000 funcionarios que han estado sin poder hacer nada durante incluso “20 días, algunos”. Este coste debería constar en el informe de daños o la auditoría que normalmente se hace por protocolo en todo ataque de este tipo, que por ejemplo puede estimar también el alcance de la filtración de datos.

A varios trabajadores del CSIC consultados por Newtral les comunicaron que sólo se reestablecería el acceso a internet cuando todos los equipos tuviesen un EDR (un antivirus más sofisticado que incluye inteligencia artificial) instalado y se hubiera hecho esa auditoría.

Cuatro semanas después del ataque, el único y breve comunicado del CSIC sobre este tema anunciaba que las operaciones habían vuelto a la normalidad en todos los centros. Aunque el Ministerio de Ciencia dijo que había una investigación en marcha a principios de agosto, ni desde el CSIC, ni desde el CNI-CERT, ni desde el COCS, han contestado a Newtral sobre la evolución de esa auditoría. Dos meses después del ciberataque no hay noticias de la misma ni se dispone de un informe forense final sobre el incidente.

Vice Society se atribuye la autoría del robo de datos al CSIC

Unos días después de que el CSIC comunicara que no habían detectado “pérdida de datos sensibles o confidenciales”, Vice Society se atribuyó la autoría del ataque de ransomware y expuso centenas de documentos del CSIC para su descarga a través de su web en la red Tor, o deep web, lo que no era accesible con buscadores. Pero luego alguien puso un acceso directo mediante proxies a la filtración de datos, con lo que en estos momentos ya no es necesario usar Tor y se puede acceder directamente a través de la web que llamamos pública.

El robo de datos al CSIC y la autoría de Vice Society fueron comprobadas por dos forenses informáticos independientes, que han explicado a Newtral.es la forma en que realizaron el análisis y dónde pueden encontrarse las páginas que muestran los documentos robados.

Uno de ellos es Jorge Coronado, perito informático independiente que también expresó preocupación por las explicaciones del Gobierno después del ataque. Coronado publicó un análisis en el que concluye que los datos publicados por ViceSociety exponen el origen del ataque de ransomware, y que el CSIC sí ha sufrido una fuga de información o un robo de datos. El analista ha confirmado con fuentes del CSIC que esos documentos pertenecían a esa institución, aunque no puede asegurar que esos documentos no se habían extraído antes de este ciberataque.

Otro usuario que ha revisado la filtración de datos del CSIC ha sido j00sean, investigador de vulnerabilidades de seguridad con 10 años de experiencia. Él también se ha preguntado si los documentos expuestos pueden provenir de un ataque antiguo, pero dice que viendo la fecha de algunos archivos, que señala a Newtral.es, parece que no, porque son demasiado recientes.

También explica que sin descargar todo el archivo de la filtración es difícil estimar cuántas personas han sido afectadas por el robo de datos del CSIC, y apunta a la posibilidad de que el leak (la filtración) sea parcial, es decir, que el grupo de ransomware se guarda material, o que el compromiso en sí fue parcial, es decir que afectó sólo a algunos centros.

Este investigador describió en un hilo de Twitter qué tipo de datos habían sido expuestos en la filtración de datos del CSIC. Y sobre todo, qué podría hacer un delincuente que tuviera acceso a ellos, por ejemplo, estafas utilizando la identidad de esas personas. Es una historia ficticia utilizando datos, pantallazos e imágenes reales que pueden encontrarse en el leak.

El caso de Max Planck: encuentre las diferencias

Ambos comunicados del Gobierno sobre el ransomware del CSIC indican también que el ataque es similar al sufrido por el Instituto Max Planck en Alemania y la NASA en Estados Unidos. Pero lo cierto es que, por ejemplo, en el caso del Max Planck no hubo robo de datos ni una filtración que los expusiera a la luz pública, como en el caso del CSIC. Tampoco fue un caso de ransomware.

En el caso Max Planck, el bloqueo de la red afectó sólo a uno de los institutos, el Instituto Max Planck Física del Plasma, localizado en Garching. La red del Max Planck Society tiene 85 centros más que no fueron afectados. El ciberataque, causado por el malware Emotet, se detuvo a tiempo y no hubo daños mayores, según Frank Fleschner, portavoz del Instituto y jefe del departamento de comunicación. Sólo un pequeño número de PCs fueron las afectadas al final, donde los atacantes sí tuvieron acceso a algunas contraseñas personales, por lo que se forzó a un cambio de las mismas para todos los usuarios. Se hizo una auditoría interna, y un resumen de los resultados estuvo publicado antes del mes del ciberataque.

David Arroyo Guardeño se dedica al área de ciberseguridad y criptografía aplicada dentro del Instituto de Tecnologías Físicas y de la Información «Leonardo Torres-Quevedo» (ITEFI), que depende del CSIC. Por su especialización en el tema, pidió más información internamente, que le fue negada. “Silencio sepulcral”, define a la respuesta que ha tenido.

Es otro de los científicos que acusan al organismo de falta de información y transparencia. Está preparando un documento dirigido a la dirección del CSIC donde junto a otros investigadores de la agencia plasman su preocupación por la filtración de datos y las propuestas que sugieren para evitar incidentes similares en el futuro.

- David Arroyo Guardeño, investigador de ciberseguridad, Instituto de Tecnologías Físicas y de la Información ‘Leonardo Torres-Quevedo’ (ITEFI)

- Pablo Chacón Montes, bioinformático del Instituto de Química Física Rocasolano

- Fernando Valladares, profesor de investigación del CSIC

- Jorge Coronado, forense informático y CEO de Qantika14

- j00sean, investigador de vulnerabilidades de seguridad

- Frank Fleschner, portavoz del Instituto Max Planck de Física del Plasma y jefe de Comunicación

- Consejo Superior de Investigaciones Científicas (CSIC)

- Agencia Española de Protección de Datos

- Comunicado del Delegado de Protección de Datos del CSIC

- Comunicado del Ministerio de Ciencias

- Comunicado del CSIC

- Reglamento General de Protección de Datos [PDF]

- Guía de la AEPD para la notificación de brechas de datos personales [PDF]

- Carta de Pablo Chacón en El País

Me gustaría comentar mi experiencia como informático en un instituto de investigación del CSIC que, aunque parezca increíble (y ahora entenderéis por qué), no está entre los que se han visto afectados por este ataque.

Durante los años en los que trabajé allí, a pesar de que el CSIC cuenta con una política de seguridad acorde al ENS, la dirección del centro nunca quiso acatar la obligatoriedad de seguir las normas marcadas por la propia institución (¡Y por la ley!). Está actitud venía, desde mi punto de vista, motivada por el rechazo de la mayoría de los investigadores a someterse a una mínima disciplina.

En cuatro años he visto de todo: software sin licencia, sistemas operativos obsoletos expuestos a internet, PCs personales conectados a la red del instituto, contraseñas compartidas entre todos los miembros de un laboratorio, y un largo etcétera de problemas graves de seguridad.

Soy funcionario desde hace 15 años y he trabajado en distintos organismos pero nunca he visto una situación ni remotamente parecida. En todos los organismos de la administración pública en los que he trabajado las normas de seguridad eran de obligado cumplimiento. Y nadie las discutía. En el CSIC he llegado a encontrarme a investigadores que me exigían que les instalase un programa pirata descargado de Internet, o a uno que se negaba a dejar que le pusiera el antivirus corporativo porque estaba muy contento con uno gratuito (por poner solo un par de ejemplos).

A la vista de las noticias sobre ciberataques al CSIC, supongo que la situación en otros institutos no debe ser muy distinta.

Con este comentario lo único que pretendo es dar otra visión del problema, ya que leyendo el artículo (y todos los que he leído sobre este tema en otros medios) los investigadores siempre son presentados como las víctimas de la historia, cuando desde mi humilde opinión son en gran parte los causantes del problema.

Y aprovecho además para señalar la enorme falta de informáticos en el CSIC en comparación con cualquier otro organismo de la administración, lo que hace que una misma persona tenga que encargarse a la vez de la atención a los usuarios, del software, del hardware, del desarrollo, de la seguridad, de las comunicaciones, y de cualquier cosa que tenga cables o que nadie más sepa usar. En caso de duda, todo es de "Informática".

Quizá esta también sea una de las causas de que prosperen este tipo de ciberataques en el CSIC.