El equipo de Google que analiza las ciberamenazas promovidas por los gobiernos, el TAG, alertó en marzo de 2022 de las actividades de un grupo ruso de hackers apodado como Cold River, también conocido como Calisto. Este grupo se servía de campañas de phishing para atacar a la OTAN, a objetivos militares de Europa del Este, a think tanks e, incluso, a algunas ONG estadounidenses.

Según ha revelado la agencia de noticias Reuters, estos hackers trataron de acceder a los sistemas de tres laboratorios nucleares de Estados Unidos entre agosto y septiembre del año pasado, coincidiendo con una escalada de la tensión en la invasión rusa a Ucrania que llevó al presidente ruso, Vladímir Putin, a sobrevolar la idea de emplear armas nucleares.

Asimismo, como apunta el diario británico The Guardian, el ciberataque contra los laboratorios nucleares de Estados Unidos también coincide con la inspección llevada a cabo por Naciones Unidas en la planta nuclear de Zaporiyia, donde acudieron observadores del Organismo Internacional de Energía Atómica (OIEA) para supervisar los daños provocados por los combates entre rusos y ucranianos.

Los laboratorios atacados por Cold River son el Brookhaven National Laboratory, Argonne y Lawrence Livermore. En base a la información publicada por Reuters, los hackers enviaron correos electrónicos a varios científicos que trabajaban en el ámbito nuclear con páginas que simulaban ser portales oficiales de los laboratorios, de forma que sus objetivos iniciaran sesión con sus credenciales y, de esta manera, hacerse con ellas. Sin embargo, no ha trascendido si estos ataques tuvieron éxito o no.

Según los ingenieros de ciberseguridad de Google, Cold River también ha lanzado ataques similares de phishing contra políticos, periodistas y militares. En ocasiones, según informó un analista del TAG llamado Billy Leonard, lo ha hecho empleando documentos supuestamente compartidos en la nube que, en realidad, dirigían a un portal malicioso.

Leonard aclaró en marzo de 2022 que su equipo de Google llevaba rastreando a estos hackers desde 2015, pero entonces se refirió a ellos como un grupo de cibercriminales no muy conocidos con una “baja” tasa de éxito.

¿Quién está detrás de Cold River?

La información publicada por Reuters no aclara si Cold River tendría algún vínculo con el grupo de hackers de la inteligencia militar del Kremlin, conocido como GRU. Según un documento del Congreso de los Estados Unidos, este grupo de la inteligencia militar rusa ha estado ligado a algunas de las operaciones cibernéticas más notorias y dañinas contra Estados Unidos.

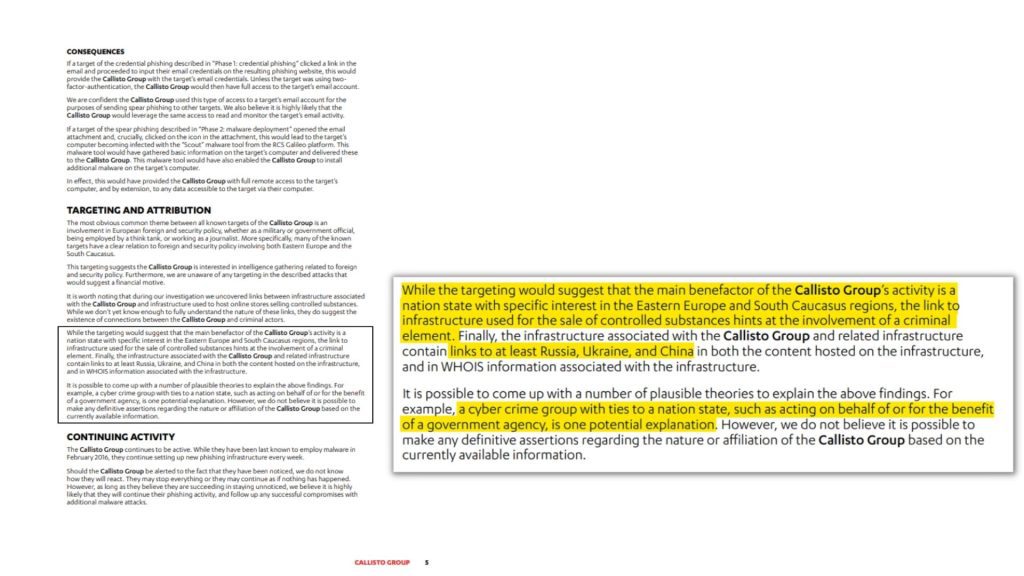

Un informe de la empresa de ciberseguridad F-Secure, con sede en Helsinki (Finlandia), analizó en 2017 las actividades maliciosas de los hackers de Calisto, el otro nombre por el que se conoce a Cold River. Según su análisis, los ataques de este grupo se caracterizan por su pericia, de la que llevan haciendo gala desde 2015.

En base a esta empresa de ciberseguridad, hay indicios que apuntan a que Cold River podría ser un grupo criminal con vínculos con un gobierno de Europa del Este o una agencia gubernamental, aunque se trata de una mera suposición.

En abril del año pasado, dos meses después del inicio de la invasión rusa de Ucrania, la Agencia de Ciberseguridad e Infraestructuras de Estados Unidos (CISA) publicó una alerta en la que apuntaba a una mayor actividad de las amenazas cibernéticas procedentes de Rusia, especialmente contra infraestructuras críticas.

[Rusia-Ucrania: Cronología de una ciberguerra]

“El gobierno ruso se involucra en actividades cibernéticas maliciosas para permitir el espionaje cibernético de amplio alcance, suprimir ciertas actividades sociales y políticas, robar propiedad intelectual y dañar a los adversarios regionales e internacionales”, sostiene la CISA.

El 24 de marzo de 2022, el Departamento de Justicia de los Estados Unidos acusó a cuatro empleados del gobierno ruso de lanzar ciberataques contra instituciones e infraestructuras críticas de Estados Unidos. Al igual que Cold River, los acusados se sirvieron de ataques de phishing dirigidos a más de 3.300 trabajadores de más de 500 empresas y entidades estadounidenses, incluida la Comisión Reguladora Nuclear.

- Reuters | Exclusive: Russian hackers targeted U.S. nuclear scientists

- TGA | Continued cyber activity in Eastern Europe observed by TAG

- TGA | Update on cyber activity in Eastern Europe

- TGA | Tracking cyber activity in Eastern Europe

- The Guardian | Russian hackers targeted US nuclear research laboratories, records reveal